Jeśli korzystamy z systemu Windows i chcielibyśmy zabezpieczyć nasze pliki przed niepowołanym dostępem, powinniśmy zainteresować się narzędziem BitLocker. Jest on wbudowanym w system Windows rozwiązaniem do szyfrowania dysku twardego. BitLocker korzysta z 128 lub 256-bitowego algorytmu szyfrującego AES. W przypadku Windows 8 wsparcie dla narzędzia znajdziemy w wersjach Pro i Enterprise. Z funkcji Bitlocker skorzystamy także w kilku poprzednich wersjach systemu, wliczając w to Windows 7 Ultimate i Enterprise. Dziś skupimy się na tym, jak zaszyfrować partycję za pomocą narzędzia wbudowanego w Windows 8.

Szyfrowanie dysku

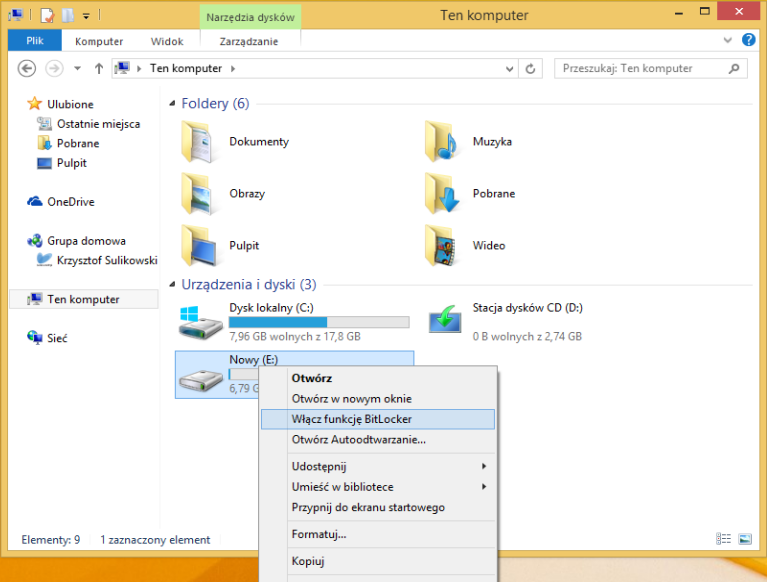

W eksploratorze plików wyszukujemy pozycję Ten komputer. Następnie wybieramy partycję, którą chcemy zaszyfrować. Klikamy prawym przyciskiem myszy jej ikonę i wybieramy z menu polecenie Włącz funkcję BitLocker.

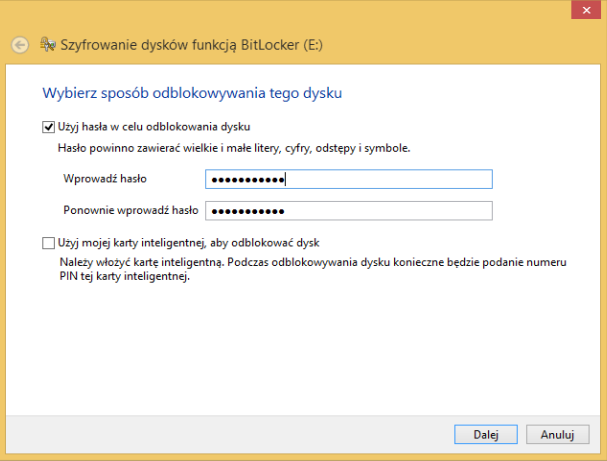

W okienku, które się otworzy, zostaniemy poproszeni o podanie hasła. Należy pamiętać, by hasło było jednocześnie trudne do odgadnięcia, a łatwe do zapamiętania. Unikamy prostych słów i używamy kombinacji znaków. Hasło potwierdzamy.

Możemy także użyć karty inteligentnej. Jest to specjalny typ szyfrowania, której kluczem jest specjalna karta.

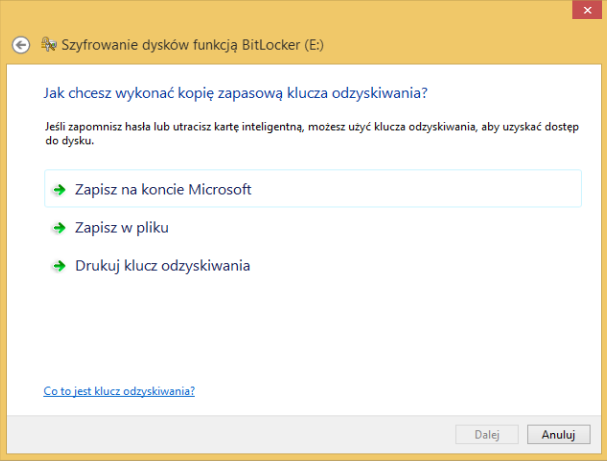

Zatwierdzamy nasze hasło przyciskiem Dalej.W kolejnym okienku zostaniemy zapytani, gdzie zapisać nasz klucz odzyskiwania. Jest on niezbędny w przypadku, gdy dysk twardy zostanie podłączony do innej płyty głównej lub z innego powodu system Windows uzna, że naruszono strukturę sprzętową. Klucz służy za dodatkowe zabezpieczenie, które porównać można do kodu PUK w telefonach komórkowych. Możemy wybrać spośród trzech opcji:

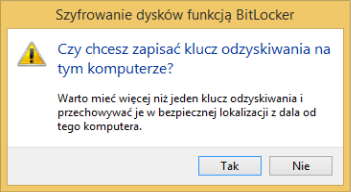

Wybierając Zapisz na Koncie Microsoft, nasz klucz będzie powiązany z Kontem i dostępny po zalogowaniu. Opcja Zapisz w pliku stworzy plik tekstowy z kluczem, który należy przechowywać w bezpiecznym miejscu (np. w chmurze czy na pendrive). Wreszcie ostatnia opcja, Drukuj klucz odzyskiwania, pozwala na wydrukowanie klucza. Niezależnie od wybranych opcji, posiadanie kluczy (osobno do każdej z partycji!) jest niezbędne. W przypadku awarii sprzętowej lub przeniesienia dysku twardego do innego komputera, bez klucza nasze dane staną się praktycznie niedostępne. Zapisując klucz, system Windows zapyta o lokalizację i wyświetli ostrzeżenie:

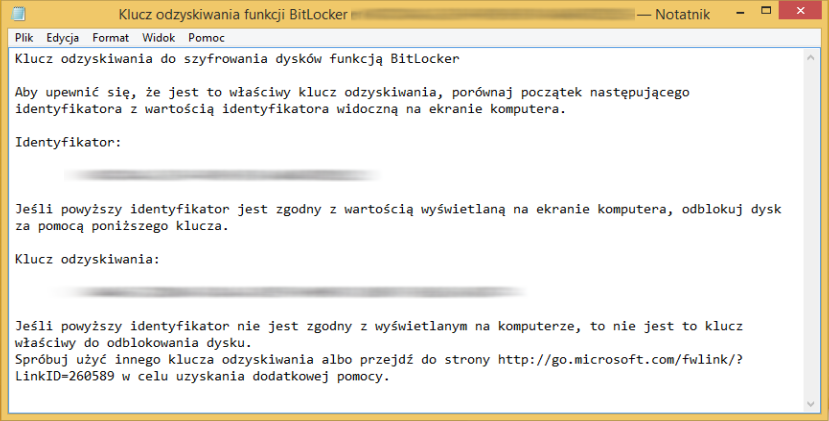

Przykładowy wygląd klucza, gdy wybierzemy zapis do pliku. Identyfikator oznacza konkretne zaszyfrowanie konkretnej partycji:

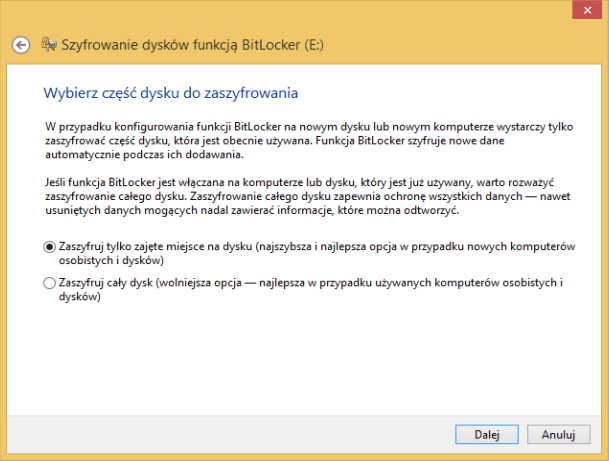

Po wyborze metody i zatwierdzeniu przyciskiem Dalej, zostaniemy poproszeni o wybór części dysku do zaszyfrowania. Od nas zależy, czy chcemy zaszyfrować cały dysk, czy jedynie zajęte miejsce. Wybieramy opcję, zatwierdzamy i w nowym okienku zatwierdzamy ponownie przyciskiem Rozpocznij szyfrowanie.

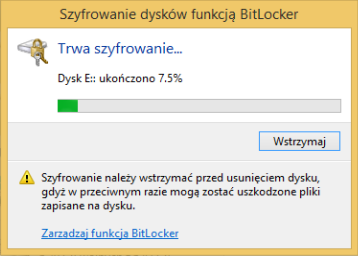

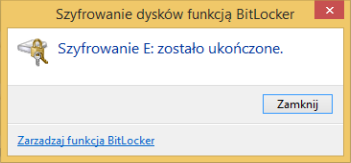

Następnie czekamy, aż proces szyfrowania dobiegnie końca:

Od tej pory ikona dysku zmieni się. Gdy uruchomimy komputer ponownie i przejdziemy do panelu Ten komputer, ujrzymy taki widok:

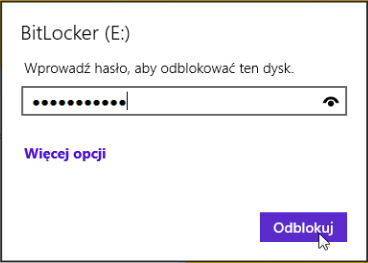

Po dwukrotnym kliknięciu ikony dysku zostaniemy poproszeni o wpisanie hasła, które ustawiliśmy na początku procesu:

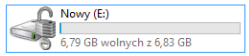

Po wpisaniu hasła ikona naszego dysku zmieni się, co oznacza, że dysk jest już gotowy do pracy i aktualnie odblokowany:

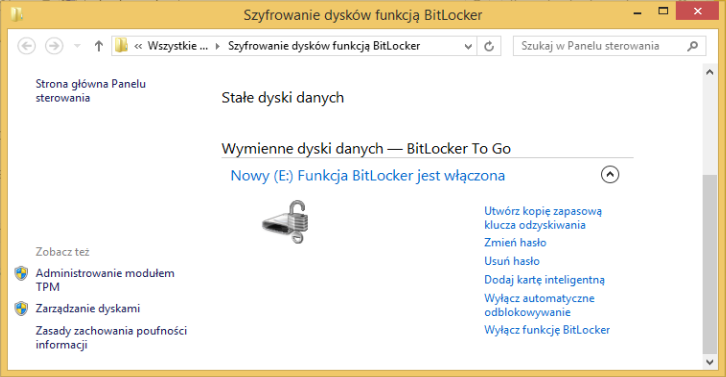

Konfiguracja zaszyfrowanego dysku

Możemy teraz przejść do konfiguracji szyfrowania. Klikamy prawym klawiszem myszy w ikonę dysku i wybieramy pozycję Zarządzaj funkcją BitLocker.

W nowym oknie obok ikony zaszyfrowanego dysku pojawią się opcje:

- Utwórz kopię zapasową klucza odzyskiwania - pozwala na utworzenie takiego samego klucza, jak podczas pierwszej konfiguracji. Dodatkowo możemy go zapisać na dysku flash (np. pendrive).

- Zmień hasło - możemy zmienić hasło na nowe.

- Usuń hasło - kasuje hasło. Pozycja Zmień hasło zamieni się wówczas w Dodaj hasło.

- Dodaj kartę inteligentną - pozwala dodać funkcję autoryzacji za pomocą specjalnej karty.

- Wyłącz/Włącz automatyczne odblokowywanie - decydujemy, czy chcemy, by partycje odblokowywały się automatycznie po zalogowania do systemu Windows.

- Wyłącz funkcję BitLocker - możemy całkowicie wyłączyć szyfrowanie za pomocą BitLockera.

Bezpieczeństwo

Jeśli zamierzamy zaszyfrować nasze dyski twarde czy pamięci USB, powinniśmy pamiętać o kilku możliwych konsekwencjach i zagrożeniach. Kiedy podłączymy dysk twardy do innego komputera, nasze partycje będą dla niego widoczne. Dotyczy to zarówno systemów Windows, jak i Linux. Jednym z problemów może być pozostawienie zaszyfrowanych dysków i instalacja systemu w innej wersji, np. nie obsługującej narzędzia BitLocker lub systemu o innej architekturze (x86, x64). W takich przypadkach otworzenie zaszyfrowanego dysku może być niemożliwe, a jedynym sensownym wyjściem będzie instalacja systemu w tej wersji, w której dysku zaszyfrowano. Odszyfrowanie dysków na tej samej wersji systemu sprawia, że są już one dostępne także dla pozostałych systemów.

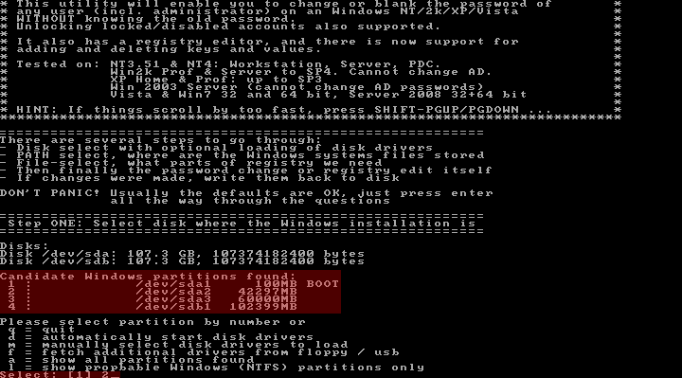

Oczywiście może dojść do sytuacji, że ktoś będzie chciał odszyfrować nasz dysk niekoniecznie za pomocą wpisania znanego mu hasła. Istnieje szereg metod, które z mniejszym lub większym powodzeniem mogą złamać szyfr BitLockera. Najpopularniejszą będzie z pewnością brute force. Istnieją także specyficzne dystrybucje Linuksa (BackTrack, Kali Linux), posiadające całe zestawy narzędzi do łamania zabezpieczeń. Tu należy podkreślić, że próba włamania się do zaszyfrowanej partycji metodą inna, niż oficjalna, może skutkować fizycznym uszkodzeniem danych na dysku, czyniąc je bezużytecznymi, również dla prawowitego właściciela. Jeżeli powiążemy odszyfrowanie dysku z logowaniem do systemu Windows (wspomniana wcześniej opcja Włącz automatyczne odblokowywanie), nasz dysk może nie być bezpieczny. Poniżej przykład usunięcia hasła użytkownika przy pomocy specjalnego edytora:

Jeszcze innym zagrożeniem może być synchronizowanie plików z zabezpieczonego dysku z chmurą, np. OneDrive. Jeśli nawet nasze pliki są bezpieczne na dysku twardym, zawsze istnieje szansa włamania do dysku w chmurze.

Czy BitLocker pozwala na pełne bezpieczeństwo danych? Z pewnością jest to jedna z najlepszych metod szyfrowania, jednakże istnieje możliwość jej złamania czy obejścia. Na pierwszy ogień idzie jak zwykle czynnik ludzki. Najłatwiejszą metodą przechwycenia hasła będzie więc socjotechnika. Dlatego też nie należy udostępniać naszego hasła ani klucza osobom postronnym, klucz dodatkowo przechowując w bezpiecznych miejscach. Obok tradycyjnych metod, jak keylogger, dostęp do hasła lub otwartego dysku jest teoretycznie możliwy poprzez odzyskanie danych tymczasowych z pamięci RAM. Żadna z tych metod nie jest w 100% skuteczna, a przy dobrej jakości pakiecie chroniącym keyloggery czy trojany nie powinny stanowić zagrożenia. Z dostępem do danych pamięci operacyjnej poradzą sobie z kolei jedynie specjaliści. Wciąż jednak istnieje algorytm brute force, który np. metodą słownikową próbuje 'odgadnąć' hasło. Dlatego też ważne jest ustalenie hasła długiego i skomplikowanego. Można więc powiedzieć, że BitLocker jest jednym z wielu modułów, które w połączeniu ze sobą zwiększają bezpieczeństwo naszych danych.

a8fe91a.jpg)