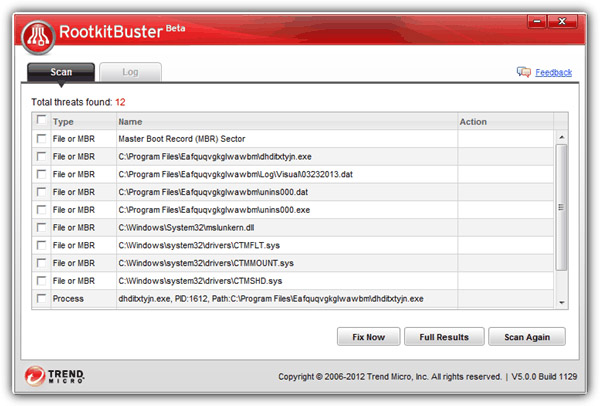

Pakiety chroniące Trend Micro od lat należą do czołówki, m.in. w niezależnych testach AV-TEST. Mimo to producent starał się ostatnio podkręcić swoje wyniki, oszukując w teście Microsoftu na bezpieczeństwo sterownika jądra. Chodzi konkretnie o darmowe narzędzie do usuwania rootkitów — Rootkit Buster.

Sterownik jądra, o którym mowa, to tmcomm.sys. Miał on wykryć pakiet testowy WHQL Microsoftu i zmienić swoje zachowanie, by uzyskać wyższą zgodność, jedynie zyskując dostęp do niewykonywalnej, niestronicowanej puli dostępnego RAM. Kiedy jednak działa w normalnych systemach, takie ograniczenia nie występują. Z tego powodu działania Trend Micro porównano do słynnej afery z Volkwagenem, w którego samochodach z lat 2009-2015 instalowano oprogramowanie manipulujące wynikami pomiarów emisji z układu wydechowego.

Volkwagen został ukarany zarówno prawnie, jak i finansowo w wielu krajach. Dla Trend Micro główną karą jest wpisanie przez Microsoft na czarną listę Driver Compatibility Database. Oznacza to, że sterownik jest zablokowany przed instalacją w Windows 10. Producent usunął już Rootkit Buster ze swojej strony i utrzymuje, że sam poprosił Microsoft o zablokowanie sterownika.

Firma twierdzi też, że blisko współpracuje z Microsoftem nad rozwiązaniem problemu. Gigant odmówił w tej sprawie komentarza. Warto podkreślić, że kompleksowe rozwiązania chroniące producenta, takie jak Trend Micro Internet Security, nie stały się obiektem takich kontrowersji i są godne polecenia.