Pierwszy w tym roku Patch Tuesday, który wypadł w ten wtorek, to nie tylko przeszło 2768 poprawek bezpieczeństwa, ale też niestety kilka nowych problemów. Te z systemem Windows Server okazały się tak dotkliwe, że Microsoft wycofał dla niego aktualizacje. Kolejne problemy zgłaszają natomiast użytkownicy VPN.

Od paru dni administratorzy serwerów muszą zmagać się z kilkoma nowymi problemami, które powstały po zainstalowaniu aktualizacji ze styczniowego Patch Tuesday: B5009624 dla Windows Server 2012 R2, KB5009557 dla Windows Server 2019 oraz KB5009555 dla Windows Server 2022. Raporty mówią, że Hyper-V przestał uruchamiać się na serwerach, główne kontrolery przechodzą przez niekończącą się pętlę restartu, a woluminy ReFS stają się niedostępne i wyświetlane jako systemy plików RAW. Do czasu rozwiązania tych problemów Microsoft wycofał aktualizacje z Windows Update. Nadal jednak można pobrać je ręcznie z Microsoft Update Catalog.

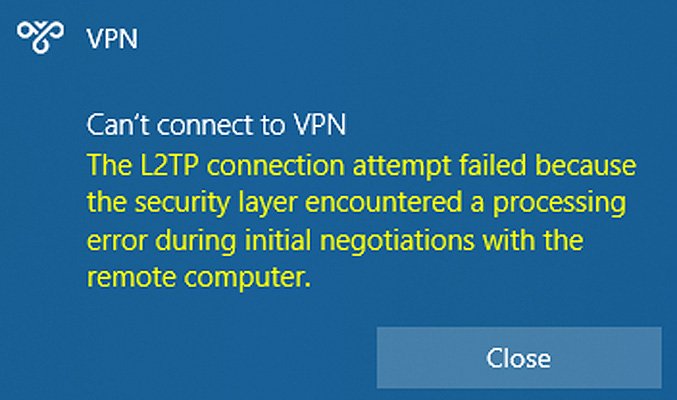

Kolejne zgłoszenia pochodzą od użytkowników klienckiej wersji systemu: Windows 10 w wersjach 20H2, 21H1 i 21H2 (KB5009543) oraz Windows 11 21H2/RTM (KB5009566). Po zainstalowaniu tych aktualizacji użytkownicy i administratorzy zaczęli doświadczać problemów z L2TP VPN. Próby nawiązania połączenia za pomocą klienta VPN w Windows kończą się niepowodzeniem. Powód jest rzekomo taki, że "warstwa bezpieczeństwa napotkała błąd przetwarzania podczas wstępnych negocjacji z komputerem zdalnym". Dziennik zdarzeń oznacza to zdarzenie kodem błędu 789.

Microsoft potwierdził istnienie błędu i zapowiedział jego naprawę w przyszłej aktualizacji. Wyjaśnienie mówi, że "po zainstalowaniu KB5009543 połączenia IP Security (IPSEC), które zawierają Vendor ID, mogą kończyć się niepowodzeniem. Połączenia VPN wykorzystujące Layer 2 Tunneling Protocol (L2TP) lub IP security Internet Key Exchange (IPSEC IKE), również mogą być tym dotknięte. Tymczasowym rozwiązaniem jest wyłączenie "Vendor ID" w ustawieniach po stronie serwera. Nie wszystkie serwery VPN mają jednak taką opcję.